Avec l’évolution des technologies d’attaque et de protection, il est nécessaire d’évaluer régulièrement le niveau de protection des infrastructures exposées à Internet vis-à-vis de la menace DDoS (Distributed Denial of Service). Ces évaluations diffèrent des tests d’intrusion « classiques », notamment par la nature même de la menace évaluée qui peut porter atteinte à la disponibilité des systèmes.

6cure DDoS Assessment®, notre plateforme unique d’audit DDoS, vous permet d’évaluer votre stratégie de défense, vos procédures, vos fournisseurs de solutions et vos prestataires de sécurité face à la menace DDoS, en lançant des attaques DDoS de manière contrôlée et sûre. Complétez vos analyses de risques régulières en validant les niveaux d’engagement de disponibilité de vos services critiques.

Pourquoi réaliser des tests DDoS ?

Face aux menaces diverses que représentent les attaques DDoS, un grand nombre d’organisations se dotent de solutions de mitigation sur site (« on-premise ») ou auprès de fournisseurs tiers (« cloud ») dont l’efficacité doit être systématiquement challengée, avec les enjeux suivants :

-

- évaluer régulièrement la performance des moyens de protection et la résilience des infrastructures exposées face à l’évolution constante de la sophistication, de la cinétique et de la fréquence des attaques DDoS actuelles et futures;

- vérifier l’adaptation des solutions de mitigation DDoS en place en regard de l’évolution de l’architecture des services de l’organisation, dans un contexte de transformation numérique, de migration de fonctions dans des architectures cloud, ou de la montée en puissance des solutions de télétravail;

- identifier et supprimer les angles morts des dispositifs de protection, et évaluer les processus et l’organisation des équipes associés à la surveillance et à la réaction face aux attaques;

- reconsidérer les engagements de niveaux de services (SLA) des tiers impliqués dans la réaction aux attaques DDoS, et optimiser les coûts des moyens de mitigation en place;

- disposer d’une évaluation du niveau global des risques et prouver les capacités de l’organisation à gérer la menace DDoS.

Fort de plus de 15 années d’expertise DDoS, 6cure vous propose d’évaluer l’efficacité de votre stratégie de mitigation DDoS par la réalisation de simulations d’attaques dans un contexte maîtrisé.

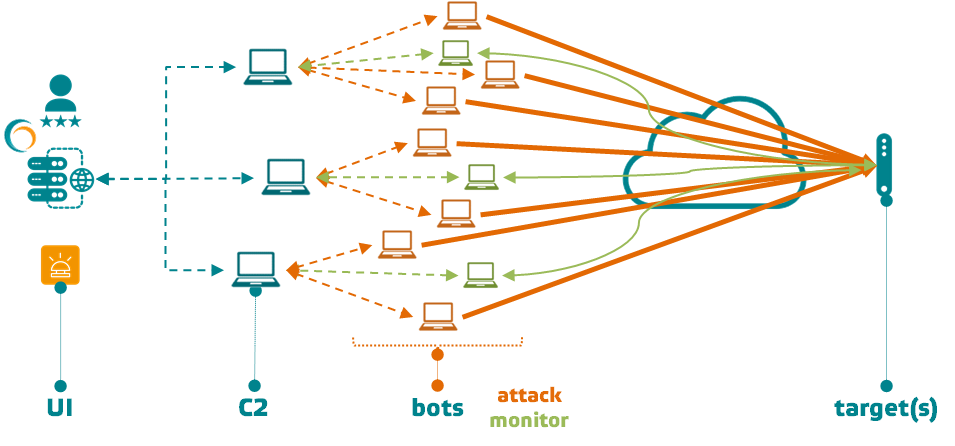

Le service DDoS Assessment permet l’exécution d’attaques depuis plusieurs géographies cloud, et selon une architecture reproduisant les modèles de botnets utilisés par les attaquants.

Exploitant plus de 40 vecteurs différents, ces attaques peuvent être classées en 3 catégories:

-

- volumétriques : avec une capacité de génération de plusieurs dizaines de Gbps de trafic provenant de 5 zones géographiques, ce type d’attaques permet de tester votre capacité à traiter un débit, un nombre de paquets et de connexions représentant une charge et une durée importante;

- applicatives : visant à surcharger un serveur web, les requêtes applicatives (ex.: HTTPS) générées mesurent la résistance de votre solution de mitigation face à un épuisement de ressources;

- logiques : difficiles à détecter et exploitant des méthodes requérant peu de ressources, ce type de scénarios permet de vérifier la vulnérabilité de vos infrastructures face aux failles protocolaires.

Échantillon d'attaques disponibles

|

|

|

|

|

Évaluation maîtrisée & expertise partagée

Tout au long de l’audit, la plateforme 6cure assure :

-

- fiabilité :

- son système d’arrêt d’urgence vous permet de stopper à tout moment et en moins de 5 secondes une attaque en cours

- la génération d’un trafic homogène est assurée par la plateforme

- les attaques sont contrôlées en temps réel via une interface web

- flexibilité : la provenance du trafic d’attaque peut être sélectionnée par fournisseur Cloud, par adressage IP et par zone géographique

- agilité : les caractéristiques d’attaques sont re-paramétrables de manière dynamique en cours de campagne (vecteurs, dynamique, géographie)

- fiabilité :

En fin de campagne de test, un rapport complet d’audit est produit par nos experts, accompagné d’analyses et de recommandations pour renforcer votre stratégie de protection.

Offres

| Core | Premium | Business | Custom | |

|---|---|---|---|---|

| Périmètre d'audit | ||||

| Service ciblés | 1 | 2 | Plusieurs | Plusieurs |

| Attaques | 5 | 10 | 20 | Personnalisé |

| Attaques personnalisées | Non | Non | Non | Oui |

| Volume maximum | 2 Gbps | 6 Gbps | 15 Gbps | 20+ Gbps |

| Connexions maximum | 10 K | 50 K | 100 K | 100+ K |

| Débit maximum | 500 Kpps | 1 Mpps | 2 Mpps | 5+ Mpps |

| Durée d'audit | 4h | 8h | 12h | Personnalisée |

| Gestion d'audit | ||||

| Planification d'audit | ✔ | ✔ | ✔ | ✔ |

| Reconnaissance | ✔ | ✔ | ||

| Assistance et surveillance en temps réel | ✔ | ✔ | ✔ | ✔ |

| Arrêt d'urgence | ✔ | ✔ | ✔ | ✔ |

| Heures non-ouvrées | ✔ | ✔ | ||

| Rapport d'audit | ✔ | ✔ | ✔ | ✔ |

| Analyse d'audit | ✔ | ✔ | ✔ | |

| Recommandations d'expert | ✔ | ✔ | ||